Von der weit verbreiteten Ransomware Spora gibt es einen neuen Ableger, der die Opfer nicht nur mit einem verschlüsselten Rechner erpresst, sondern auch alle mit der Tastatur eingegebenen Daten übermittelt. So haben die Erpresser ein zweites Druckmittel zur Hand und können theoretisch die gewonnenen Zugangsdaten auch gleich an Dritte verkaufen. Die neue Variante wurde von Sicherheitsforschern bei Deep Instinct entdeckt.

Damit scheint Spora das Verhalten der Malware Cerber nachzuahmen, die vor kurzem die Fähigkeit erlangte, Passwörter und Bitcoins zu stehlen. Spora nutzt für den Verschlüsselungsprozesses AES und die Windows Crypto API sowie die Windows Management Instrumentation (WMI), um auch temporäre Daten und die Sicherungskopien aller verschlüsselten Dateien zu löschen.

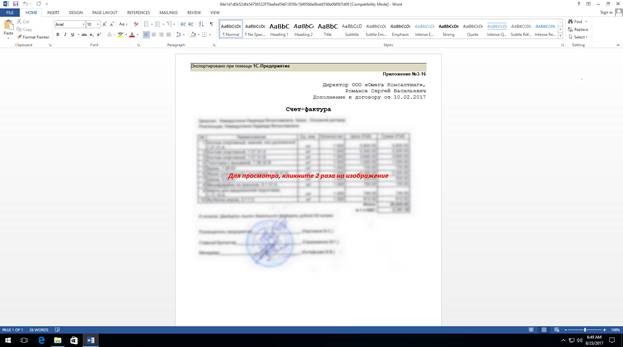

Ransomware Spora in einem Worddokument (Bild: Deep Instinct)

Ransomware Spora in einem Worddokument (Bild: Deep Instinct)

Die neueste Version hat nach Angaben der Sicherheitsfachleute die Fähigkeit, die Browser-History und die Anmeldeinformationen von Benutzern zu speichern und Tastatureingaben zu erfassen.

Ransomware Spora verlangt Ausführung (Bild: Deep Instinct)

Ransomware Spora verlangt Ausführung (Bild: Deep Instinct)

Die neue Spora-Version ist nach Angaben von Deep Instinct mindestens seit dem 20. August 2017 aktiv. Verbreitet wird sie durch eine Phishing-Kampagne, bei der den Opfern ein Word-Dokument als vermeintliche Rechnung untergeschoben wird, bei der ein Teil unkenntlich gemacht wurde. Klickt der Nutzer den verschwommenen Teil an, wird er aufgefordert, eine Windows Script-Datei zu aktivieren, die es dem Dokument erlaubt, seine schädliche Nutzlast zu aktivieren. Nach Angaben der Sicherheitsforscher ist es das erste Mal, dass Spora in ein Dokument eingebettet wurde. Einmal ausgeführt, verhält sich die Ransomware dann ähnlich wie früheren Versionen von Spora.

„Da der Angriffsvektor von Spora auf einer Benutzerinteraktion beruht, spielt es eine wichtige Rolle, das Sicherheitsbewusstsein der Nutzer zu schärfen, um die Bedrohung zu stoppen. Die Grundregel lautet, Anhänge von E-Mails, die von fragwürdigen Quellen stammen, nicht zu öffnen und zu vermeiden, fremde Inhalte auszuführen“, sagte Guy Propper, Sicherheitsforscher bei Deep Instinct.

Ransomware weltweit auf dem Vormarsch

Der Sicherheitsanbieter Check Point hat eine Studie zu neuen Trends bei Cyber-Attacken (PDF) veröffentlicht. Die Zahl der Ransomware-Angriffe in Nord- und Südamerika, Europa, dem Nahen Osten und Afrika hat sich demnach in den ersten sechs Monaten des Jahres 2017 gegenüber dem Vorjahreszeitraum verdoppelt. Ein wesentlicher Grund dafür seine durchgesickerte Hacking-Tools staatlicher Behörden und Geheimdienste. Der Anteil von Ransomware an den drei größten Malware-Kategorien erhöhte sich zudem von 26 auf 48 Prozent.

Ransomware ist nicht nur ein Problem, das sich auf private Anwender beschränkt. Das ergab eine von Osterman Research im Juni 2017 im Auftrag von Malwarebytes durchgeführte Umfrage zu Ransomware und anderen Sicherheitsbedrohungen. Daran beteiligten sich 1054 Unternehmen in sechs Ländern, darunter 175 KMU in Deutschland. Die Ergebnisse fasst der Zweite jährliche Bericht über den Stand von Ransomware (PDF) zusammen, der separat für Deutschland, die USA, Großbritannien, Frankreich, Australien und Singapur erstellt wurde. In Deutschland wurden im Zeitraum von 12 Monaten 34 Prozent (weltweit 35 Prozent) der befragten KMU Opfer eines Ransomware-Angriffs.

Tipp: Wie gut kennen Sie die Geschichte der Computer-Viren? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de.