Paul Stone und Alex Chapman, Forscher des britischen Sicherheitsunternehmens Context, haben auf der Black-Hat-Konferenz in Las Vegas demonstriert, wie Hacker durch eine Schwachstelle im Windows-Update-Mechanismus in Firmennetzwerke eindringen können. Microsoft war auf Nachfrage von ZDNet.com bisher nicht für eine Stellungnahme zu erreichen.

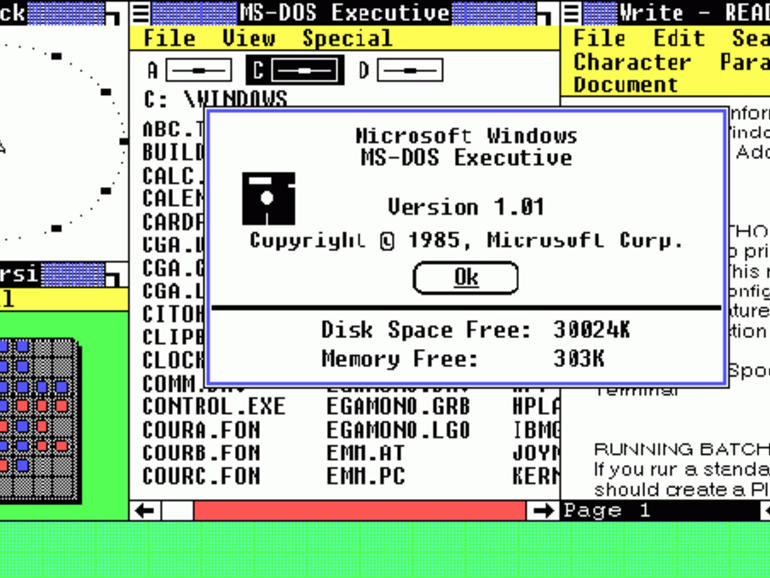

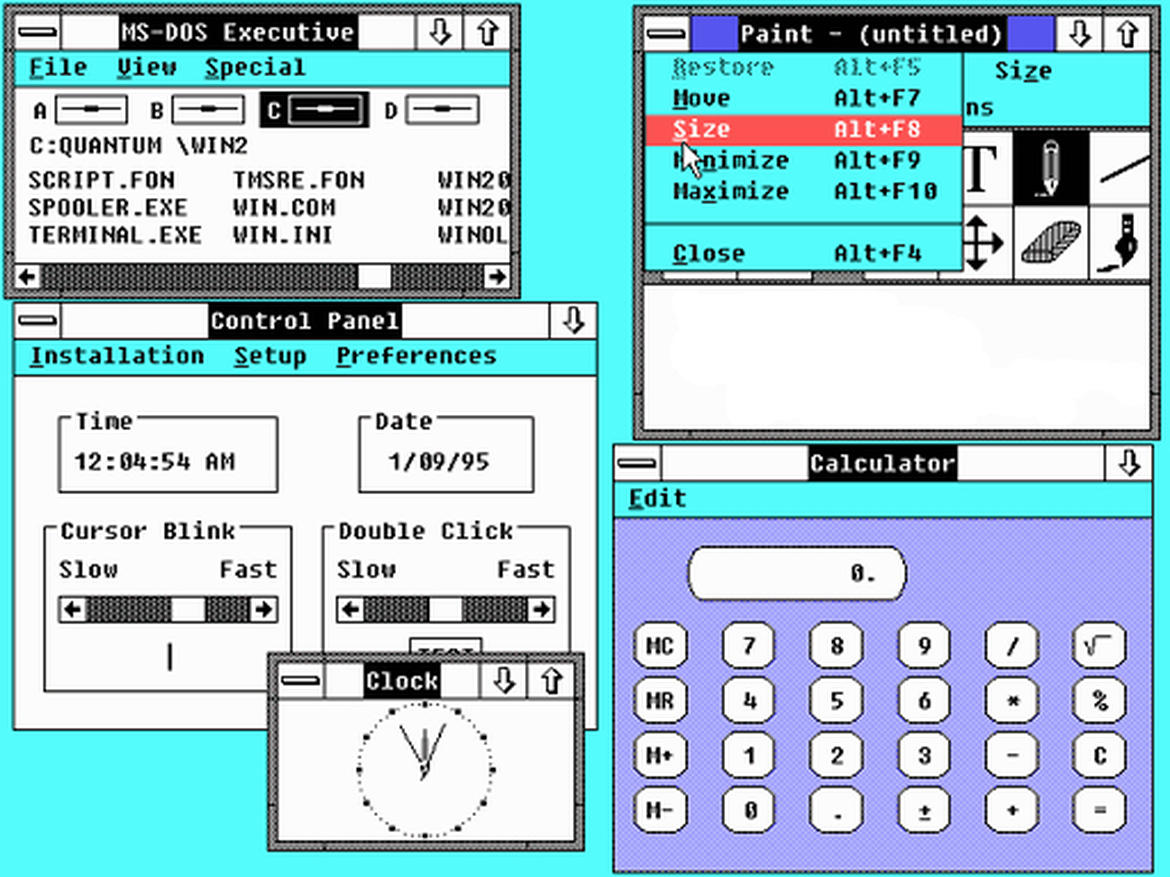

Über den auf einem firmeninternen Update-Server installierten WSUS-Dienst kann ein ganzes Firmennetz mit Malware-verseuchten Updates kompromittiert werden (Bild: CNET).

Über den auf einem firmeninternen Update-Server installierten WSUS-Dienst kann ein ganzes Firmennetz mit Malware-verseuchten Updates kompromittiert werden (Bild: CNET).

Stone und Chapman zufolge funktioniert das Eindringen über die Windows-Update-Funktion durch eine simple Attacke auf den WSUS-Dienst (Windows Server Update Services). Die Softwarekomponente des Windows-Server-Betriebssystems versorgt die Rechner in einem Firmennetz mit verfügbaren Windows-Aktualisierungen. Eine unsichere Implementierung des Dienstes auf dem unternehmensinternen Update-Server könne „in einer lokalen Ausweitung administrativer Privilegien sowie in daraus folgenden Netzwerkattacken resultieren“, wie Context weiter mitteilt.

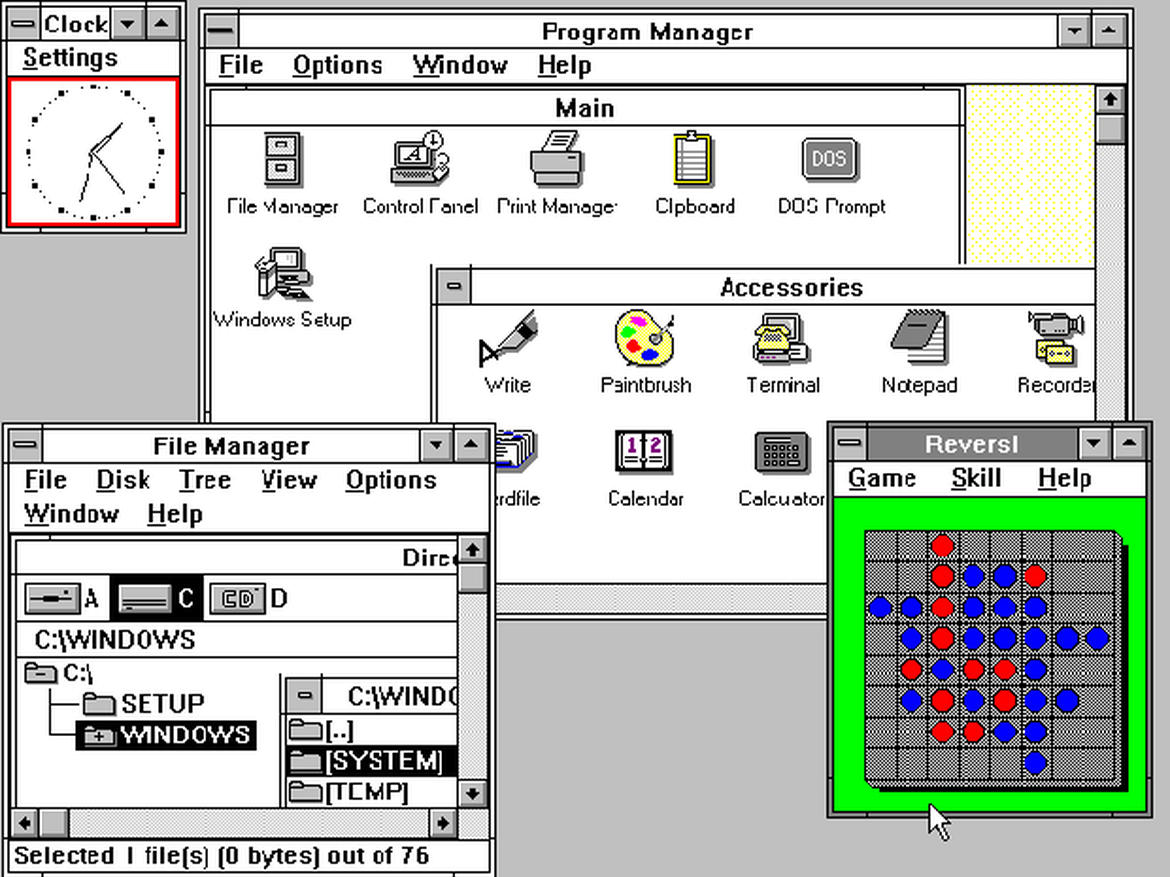

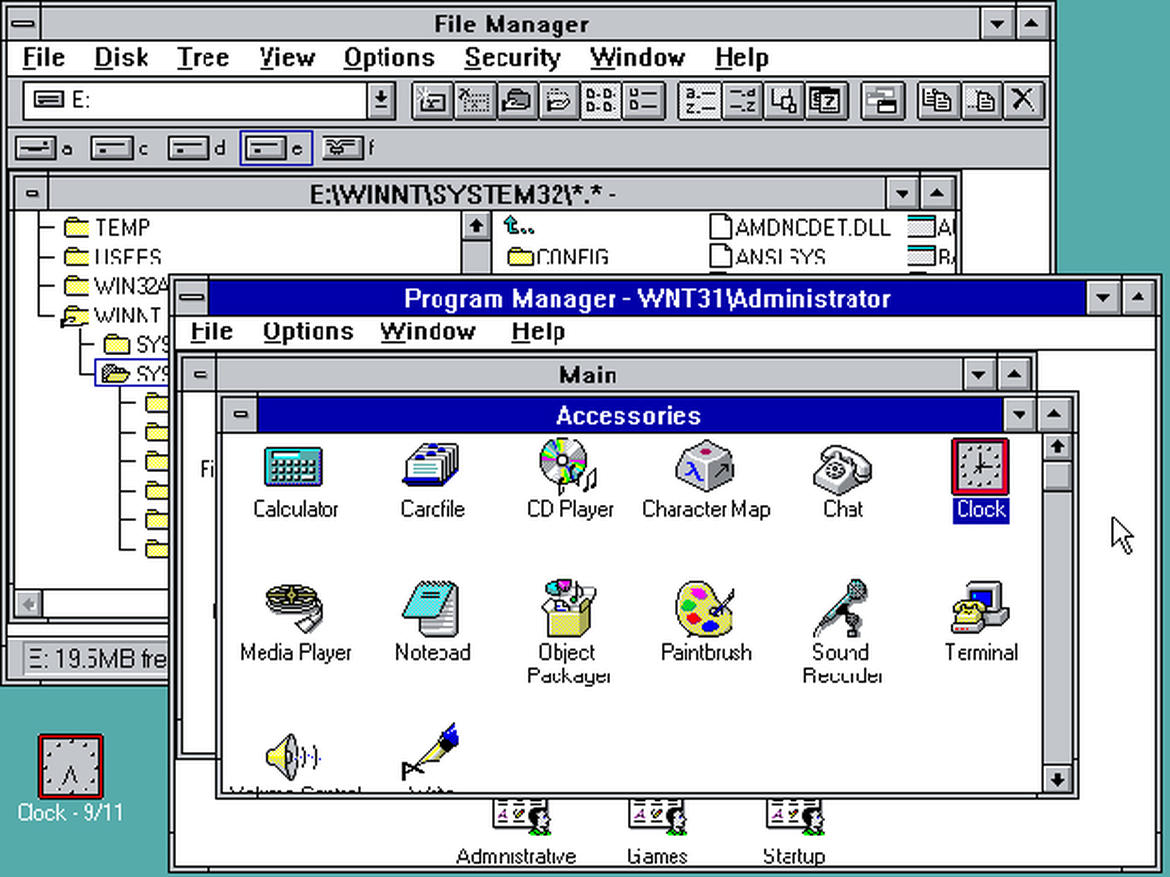

„Während des Update-Vorgangs werden signierte und verifizierte Pakete heruntergeladen und auf dem System installiert. Durch das Umprogrammieren vorhandener, von Microsoft signierter Binärdateien waren wir in der Lage, zu zeigen, dass ein Angreifer schädliche Updates auf ein System spielen kann, um anschließend beliebige Befehle darauf auszuführen“, wie es in dem ZDNet.com vorliegenden Papier zur Demonstration der Schwachstelle am Donnerstag hieß. Die Forscher konnten die gefälschten Updates, die die mit dem WSUS-Server verbundenen Rechner automatisch herunterluden und installierten, selbst mit niedrigen administrativen Privilegien und nur wenigen Zugriffsrechten aufsetzen.

Wie die Context-Sicherheitsforscher weiter ausführen, sind WSUS-Server, die nicht für gängige Verschlüsselungsverfahren wie SSL konfiguriert sind, sich besonders anfällig für Man-in-the-Middle-Attacken zeigen, mithilfe derer die Angreifer benötigte Patches und Fixes abfangen, um schlussendlich mit Malware verseuchte Updates auf die Firmenrechner zu spielen. „Es handelt sich schlicht um ein gängiges Konfigurationsproblem“, kommentiert Paul Stone.

Auch gefälschte Patches und Fixes für Windows werden automatisch über den WSUS-Dienst heruntergeladen und installiert (Screenshot: Context).

Auch gefälschte Patches und Fixes für Windows werden automatisch über den WSUS-Dienst heruntergeladen und installiert (Screenshot: Context).

Unternehmensinterne Update-Server ohne erzwungene Verschlüsselung ermöglichten es etwa „einem böswilligen Administrator, komplette Firmennetzwerke auf einen Schlag zu kompromittieren“, ergänzt Stone. Die Befürchtung der Forscher sei es unter anderem, dass einige der für ein eingestecktes USB-Gerät benötigten und mit dem Windows-Update aktualisierten Betriebssystemtreiber Schwachstellen aufweisen, die sich für unredliche Zwecke ausnutzen lassen.

Allerdings gibt es für die simple Angriffsmethode eine ebenso simple Lösung, wie die Forscher betonen. Demnach müssten Administratoren von Firmennetzwerken lediglich gemäß der Microsoft-Richtlinien die SSL-Verschlüsselung für den Update-Server standardmäßig aktivieren. Allein durch diesen Schritt könne der beschriebene Angriff bereits verhindert werden. Zudem böten zusätzliche Maßnahmen wie die Nutzung eines separaten Signierungszertifikats für das Verifizieren von Updates einen noch höheren Grad an Sicherheit.

[mit Material von Zack Whittacker, ZDNet.com]

Tipp: Wie gut kennen Sie Windows? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de.

Bildergalerie

Wie Samsung Knox das S6 und S6 Edge mit My Knox sicherer macht

Android-Smartphones werden immer häufiger auch in Unternehmen genutzt. Das ist auch einer der Gründe, warum Samsung seine Geräte besonders absichern will. Mit der Zusatzumgebung „Knox“ lassen sich Container im Betriebssystem des Smartphones erstellen und die private Daten von geschäftlichen trennen.

Neueste Kommentare

3 Kommentare zu Windows-Update-Dienst ermöglicht Einschleusen von Malware in Firmen

Kommentar hinzufügenVielen Dank für Ihren Kommentar.

Ihr Kommentar wurde gespeichert und wartet auf Moderation.

und, wird man für die Warnung noch immer ausgelacht?

Es bedarf keines Hacks, um Malware einzuschleusen.

Das kommt mit den OS-Patches und auf US-Regierungs-Anweisung (FISC) ganz automatisch…

Für Firmen wird es problematisch, jeden Patch einzeln darauf zu untersuchen.

Darüber hat MS sich keine Gedanken gemacht. Auch LTSB ist nicht davor gefeit.

Was für eine überflüssige Panikmache.

Hie wird ein Problem beschrieben, das gar keines ist, sofern man sich ab die Vorgaben/Empfehlungen von Microsoft hält.